En 2026, le phishing reste la menace numéro un pour les internautes français. Les techniques des cybercriminels se perfectionnent grâce à l'intelligence artificielle, rendant les messages frauduleux toujours plus crédibles. Ce guide complet vous apprend à identifier les tentatives d'arnaque, à protéger vos comptes et à réagir efficacement si vous en êtes victime.

Sommaire

- Comprendre le phishing : mécanismes et chiffres clés

- Les techniques de phishing les plus courantes en 2026

- Reconnaître les signaux d'alerte d'une tentative d'arnaque

- Les outils et réflexes pour se protéger au quotidien

- Réagir en cas d'attaque : les étapes indispensables

- L'avenir du phishing : IA générative et nouvelles menaces

Chaque jour, des millions d'e-mails frauduleux atterrissent dans les boîtes de réception des Français. Derrière un message apparemment anodin — une facture impayée, un colis en attente, une alerte de sécurité — se cache parfois une tentative de phishing minutieusement orchestrée. L'objectif des attaquants est toujours le même : vous pousser à agir dans l'urgence pour récupérer vos identifiants, vos données bancaires ou vos informations personnelles.

Selon les données de l'ANSSI et de Cybermalveillance.gouv.fr, les signalements de phishing ont bondi de 38 % entre 2024 et 2025. La tendance s'accentue en 2026 avec l'utilisation croissante de l'intelligence artificielle par les cybercriminels, qui produisent désormais des messages quasi indétectables à l'œil nu. Face à cette réalité, comprendre les mécanismes du phishing et adopter les bons réflexes n'est plus une option, mais une nécessité.

Ce guide vous accompagne pas à pas : des fondamentaux du phishing aux outils de protection concrets, en passant par les nouvelles formes d'arnaques et la marche à suivre en cas d'incident. Que vous soyez un particulier soucieux de sa sécurité ou un professionnel souhaitant sensibiliser son équipe, vous trouverez ici toutes les clés pour vous défendre efficacement.

Comprendre le phishing : mécanismes et chiffres clés

Le phishing, ou hameçonnage en français, désigne une technique d'ingénierie sociale par laquelle un attaquant se fait passer pour un tiers de confiance afin de soutirer des informations sensibles. Le terme vient de l'anglais "fishing" (pêche) : le cybercriminel lance un appât et attend que sa victime morde à l'hameçon.

Le principe est redoutablement simple. L'attaquant envoie un message — e-mail, SMS, message sur un réseau social — qui imite une communication officielle. Ce message contient généralement un lien vers un faux site, une copie quasi parfaite du site légitime. La victime y saisit ses identifiants en toute confiance, les transmettant directement au fraudeur.

Les chiffres sont éloquents. En France, le phishing représente 60 % des cyberattaques signalées aux particuliers en 2025. Le coût moyen par victime atteint 1 200 euros lorsqu'une fraude bancaire aboutit. À l'échelle mondiale, le FBI estime les pertes liées au phishing à plus de 12 milliards de dollars par an. Les entreprises ne sont pas épargnées : 83 % des organisations françaises ont subi au moins une tentative de phishing ciblé au cours des douze derniers mois.

Ce qui rend le phishing particulièrement dangereux, c'est qu'il exploite la psychologie humaine plutôt que des failles techniques. Contrairement à un virus ou un ransomware qui cible des vulnérabilités logicielles, le phishing cible la confiance, la peur et le sentiment d'urgence. Pour approfondir les fondamentaux de la cybersécurité, consultez notre guide complet de la cybersécurité.

Les techniques de phishing les plus courantes en 2026

Le phishing a considérablement évolué ces dernières années. Les cybercriminels diversifient leurs canaux d'attaque et perfectionnent leurs scénarios pour contourner les filtres de sécurité et tromper des utilisateurs de plus en plus avertis.

Le phishing par e-mail classique

Il reste le vecteur d'attaque le plus répandu. Les messages imitent les communications de banques, d'opérateurs téléphoniques, de services publics (impôts, Ameli, CAF) ou de plateformes de commerce en ligne. En 2026, ces e-mails sont souvent rédigés par des modèles d'IA qui éliminent les fautes d'orthographe qui trahissaient autrefois les tentatives grossières. Les logos, mises en page et signatures sont reproduits à la perfection.

Le smishing : le phishing par SMS

Les SMS frauduleux connaissent une explosion depuis 2024. Un message prétend que votre colis est bloqué en douane, que votre carte Vitale expire ou que votre compte bancaire sera suspendu. Le lien raccourci redirige vers un site frauduleux. Le smishing est particulièrement efficace car les utilisateurs font davantage confiance aux SMS qu'aux e-mails, et les filtres anti-spam sont moins performants sur ce canal.

Le vishing : le phishing vocal

L'appel téléphonique frauduleux prend une nouvelle dimension avec les technologies de clonage vocal. Un faux conseiller bancaire vous contacte, connaît votre nom et votre numéro de compte, et vous demande de "valider" une opération de sécurité. En réalité, vous autorisez un virement vers le compte du fraudeur. Les deepfakes vocaux rendent ces appels d'autant plus convaincants qu'ils peuvent imiter la voix d'un interlocuteur que vous connaissez.

Le quishing : le phishing par QR code

Tendance émergente, le quishing consiste à piéger des QR codes dans des lieux publics, des courriers postaux ou des e-mails. Un faux avis de passage de La Poste collé sur votre boîte aux lettres, un QR code superposé sur une borne de recharge de véhicule électrique : le scan redirige vers un site frauduleux qui capture vos données de paiement.

Le spear phishing et le whaling

Contrairement au phishing de masse, le spear phishing cible une personne précise. L'attaquant collecte des informations sur sa victime via les réseaux sociaux et LinkedIn pour rédiger un message ultra-personnalisé. Le whaling vise spécifiquement les dirigeants d'entreprise, avec des montants de fraude pouvant atteindre plusieurs millions d'euros. La fameuse "arnaque au président" en est un exemple typique : un faux PDG ordonne un virement urgent à un collaborateur du service comptable.

Reconnaître les signaux d'alerte d'une tentative d'arnaque

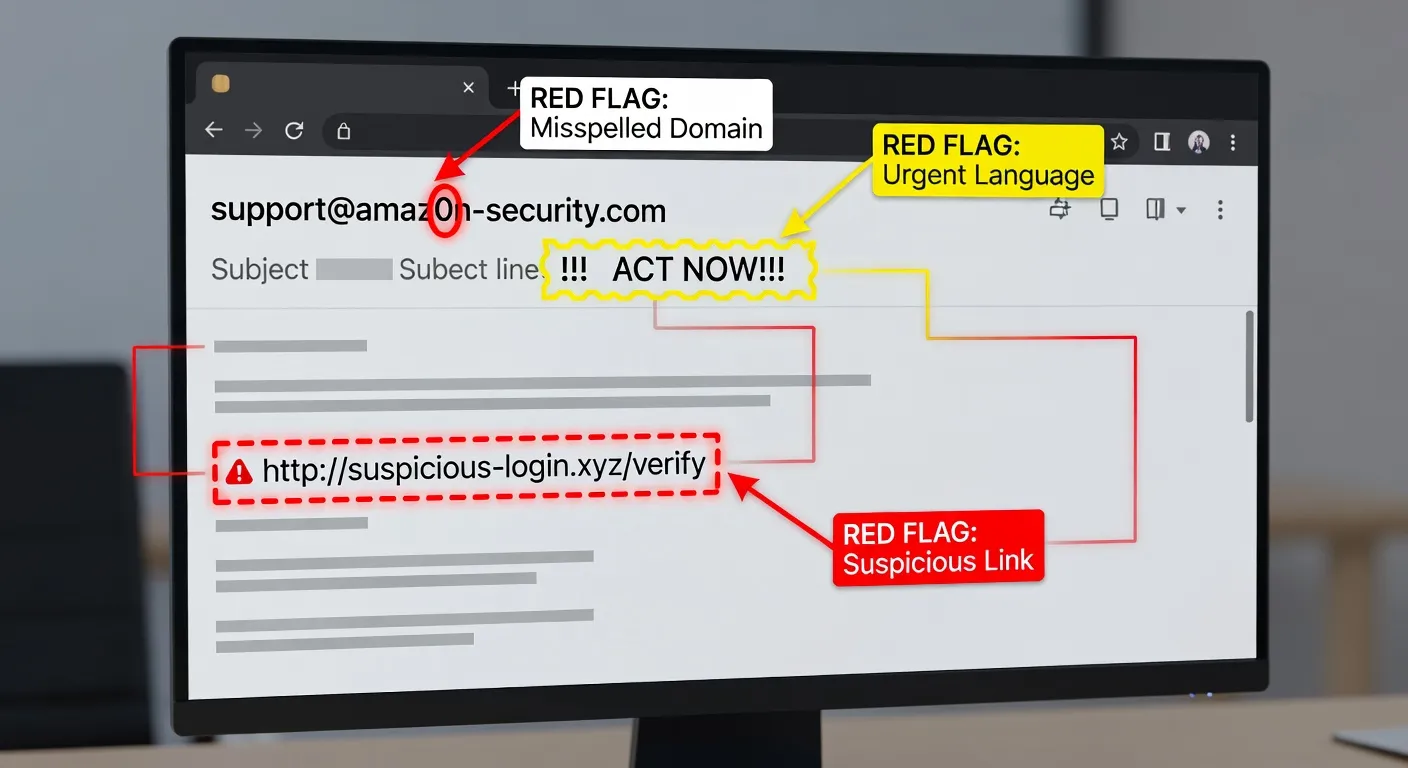

Même les tentatives de phishing les plus sophistiquées laissent des indices. Apprendre à les repérer constitue votre première ligne de défense. Voici les signaux qui doivent immédiatement éveiller votre méfiance.

L'adresse de l'expéditeur

C'est le premier élément à vérifier. Un e-mail prétendument envoyé par votre banque mais provenant de "service-client@bnp-securite-update.com" est un faux. Les attaquants utilisent des domaines qui ressemblent aux vrais, avec des variantes subtiles : un tiret ajouté, une lettre substituée (le "l" remplacé par un "1"), un sous-domaine trompeur. Prenez le temps de vérifier l'adresse complète, pas seulement le nom affiché.

Le ton du message

Les tentatives de phishing jouent systématiquement sur l'urgence et la peur. "Votre compte sera clôturé dans 24 heures", "Activité suspecte détectée", "Dernière chance pour éviter les pénalités". Aucune institution sérieuse ne vous menace par e-mail avec un délai aussi court. Si un message vous met la pression, c'est précisément le moment de ralentir et de vérifier par un autre canal.

Les liens et les pièces jointes

Avant de cliquer sur un lien, survolez-le avec votre souris pour voir l'URL de destination. Si elle ne correspond pas au site officiel de l'organisme, ne cliquez pas. Méfiez-vous des URL raccourcies (bit.ly, tinyurl) qui masquent la destination réelle. Quant aux pièces jointes, n'ouvrez jamais un fichier inattendu, en particulier les formats .exe, .zip, .scr ou les documents Office contenant des macros.

La qualité visuelle du message

Si les fautes d'orthographe flagrantes sont devenues rares grâce aux outils d'IA, d'autres indices visuels persistent. Un logo légèrement pixelisé, une mise en page décalée, un pied de page incomplet, des liens de désinscription absents : ces détails trahissent les contrefaçons. Comparez le message suspect avec un vrai courrier du même organisme que vous avez reçu précédemment.

Les demandes d'informations inhabituelles

Aucune banque, aucun service public, aucun opérateur ne vous demandera jamais votre mot de passe, votre code PIN ou votre numéro de carte bancaire complet par e-mail ou par téléphone. Si on vous demande ces informations, vous êtes face à une tentative de fraude, sans exception. Ce principe fondamental doit devenir un réflexe automatique, y compris pour les jeunes particulièrement vulnérables aux arnaques par messagerie.

Les outils et réflexes pour se protéger au quotidien

La vigilance humaine est essentielle, mais elle gagne à être complétée par des outils techniques qui ajoutent des couches de protection supplémentaires. Voici un arsenal complet pour sécuriser votre vie numérique contre le phishing.

L'authentification multifacteur (MFA)

C'est la mesure de sécurité la plus efficace contre le phishing. Même si un attaquant obtient votre mot de passe, il ne pourra pas accéder à votre compte sans le second facteur d'authentification — un code envoyé par SMS, généré par une application comme Google Authenticator ou Microsoft Authenticator, ou validé par une clé physique FIDO2. Activez la MFA sur tous vos comptes sensibles : e-mail, banque, réseaux sociaux, cloud.

Le gestionnaire de mots de passe

Un gestionnaire de mots de passe comme Bitwarden, 1Password ou KeePass présente un avantage souvent méconnu contre le phishing : il ne remplira pas automatiquement vos identifiants sur un faux site. Si vous arrivez sur une copie frauduleuse de votre banque, l'absence de remplissage automatique doit vous alerter immédiatement. Par ailleurs, il vous permet d'utiliser un mot de passe unique et robuste pour chaque service, limitant les dégâts en cas de compromission.

Les filtres anti-phishing du navigateur

Les navigateurs modernes — Chrome, Firefox, Edge, Brave — intègrent des systèmes de détection des sites frauduleux. Google Safe Browsing et Microsoft SmartScreen analysent les URL en temps réel et affichent un avertissement lorsque vous tentez d'accéder à un site identifié comme malveillant. Gardez votre navigateur à jour pour bénéficier des listes de blocage les plus récentes.

Les extensions de sécurité

Plusieurs extensions gratuites renforcent votre protection. uBlock Origin bloque les publicités malveillantes (malvertising) et les domaines connus pour héberger des arnaques. Netcraft Extension identifie les sites de phishing en temps réel. HTTPS Everywhere force les connexions sécurisées. Ces outils fonctionnent en arrière-plan et ne demandent aucune intervention de votre part.

La mise à jour systématique des logiciels

Les mises à jour de sécurité corrigent les vulnérabilités exploitées par les cybercriminels. Activez les mises à jour automatiques de votre système d'exploitation, de votre navigateur et de vos applications. Un logiciel obsolète est une porte ouverte : les kits de phishing exploitent souvent des failles connues dans les anciennes versions des navigateurs et des lecteurs PDF.

Le DNS filtrant

Configurer un résolveur DNS sécurisé comme Quad9 (9.9.9.9) ou Cloudflare for Families (1.1.1.3) bloque automatiquement l'accès aux domaines malveillants connus. Cette protection agit au niveau réseau, avant même que votre navigateur ne charge la page. C'est une couche de sécurité invisible mais redoutablement efficace, y compris pour protéger tous les appareils connectés à votre réseau domestique.

Réagir en cas d'attaque : les étapes indispensables

Malgré toutes les précautions, personne n'est à l'abri d'une erreur. Si vous réalisez que vous avez été victime d'une tentative de phishing, la rapidité de votre réaction détermine l'ampleur des dégâts. Voici la marche à suivre, étape par étape.

Étape 1 : Changez immédiatement vos mots de passe

Commencez par le compte compromis, puis changez le mot de passe de votre messagerie principale (c'est souvent elle qui sert de clé de récupération pour tous vos autres comptes). Si vous utilisiez le même mot de passe sur plusieurs services — ce qu'il faut absolument éviter —, changez-les tous sans attendre. Choisissez des mots de passe longs, uniques et générés aléatoirement par votre gestionnaire.

Étape 2 : Activez ou vérifiez la double authentification

Si la MFA n'était pas activée sur le compte compromis, c'est le moment de le faire. Préférez une application d'authentification à la réception de codes par SMS, car les SMS peuvent être interceptés via des techniques de SIM swapping. Les clés de sécurité physiques (YubiKey, Titan) offrent le niveau de protection le plus élevé.

Étape 3 : Prévenez votre banque

Si vous avez communiqué des données bancaires, contactez votre banque immédiatement pour faire opposition sur votre carte et surveiller les transactions suspectes. La plupart des banques disposent d'un numéro d'urgence disponible 24 h/24. Plus vous réagissez vite, plus les chances de récupérer les fonds sont élevées. En France, vous disposez d'un délai de 13 mois pour contester une opération non autorisée.

Étape 4 : Signalez l'arnaque

Plusieurs canaux de signalement existent en France. La plateforme Pharos (internet-signalement.gouv.fr) permet de signaler un site ou un e-mail frauduleux. Le site Signal Spam collecte les e-mails de phishing pour alimenter les filtres des opérateurs. Pour les SMS, transférez le message au 33700. Ces signalements contribuent à protéger d'autres victimes potentielles et alimentent les enquêtes judiciaires.

Étape 5 : Documentez l'incident

Conservez des captures d'écran de l'e-mail frauduleux, de l'URL du faux site, de tout échange avec l'attaquant. Ces preuves seront nécessaires si vous déposez plainte ou si vous devez justifier une demande de remboursement auprès de votre banque. Notez également la date et l'heure de l'incident, les données potentiellement compromises et les mesures que vous avez prises.

Si vous envisagez une carrière dans la lutte contre ces menaces, découvrez les métiers de la cybersécurité et leurs perspectives salariales.

L'avenir du phishing : IA générative et nouvelles menaces

L'intelligence artificielle transforme le phishing en profondeur, du côté des attaquants comme des défenseurs. Comprendre ces évolutions est indispensable pour anticiper les menaces de demain.

L'IA au service des attaquants

Les modèles de langage permettent désormais de générer des e-mails de phishing parfaitement rédigés, dans n'importe quelle langue, adaptés au profil de chaque cible. Fini les traductions approximatives et les tournures maladroites qui facilitaient la détection. Les attaquants utilisent également l'IA pour analyser les réseaux sociaux de leurs cibles et construire des scénarios de spear phishing ultra-convaincants en quelques minutes.

Les deepfakes audio et vidéo représentent une menace croissante. Un appel téléphonique où la voix de votre directeur financier est clonée pour ordonner un virement urgent, une visioconférence truquée avec un faux interlocuteur : ces scénarios, autrefois réservés à la science-fiction, sont désormais accessibles avec des outils grand public. En 2025, plusieurs entreprises ont perdu des dizaines de millions d'euros après des attaques exploitant des deepfakes vocaux.

L'IA au service de la défense

Les solutions de sécurité intègrent elles aussi l'IA pour contrer ces nouvelles menaces. Les filtres anti-phishing de nouvelle génération analysent non seulement le contenu des messages, mais aussi le comportement de l'expéditeur, les métadonnées, les patterns de navigation et les anomalies dans les flux de communication. Les systèmes de détection comportementale identifient les tentatives de phishing même lorsque le contenu du message est irréprochable.

Les navigateurs et les messageries développent des indicateurs de confiance plus sophistiqués. Gmail et Outlook affichent désormais des badges de vérification pour les expéditeurs authentifiés via BIMI (Brand Indicators for Message Identification). Cette norme associe le logo vérifié d'une marque à ses e-mails authentifiés, offrant un repère visuel fiable aux destinataires.

Les nouvelles surfaces d'attaque

L'essor des objets connectés, des assistants vocaux et des applications de messagerie multiplie les points d'entrée pour les attaquants. Le phishing via les notifications push, les messages dans les jeux en ligne, les invitations de calendrier frauduleuses ou les faux avis de livraison sur les applications de suivi de colis sont autant de vecteurs émergents. La convergence entre monde physique et numérique — QR codes piégés, bornes interactives compromises — brouille encore davantage les repères des utilisateurs.

Face à cette sophistication croissante, la formation continue des utilisateurs reste le rempart le plus fiable. Les entreprises qui investissent dans des programmes de sensibilisation réguliers — simulations de phishing, ateliers pratiques, retours d'expérience sur les incidents — réduisent de 75 % le taux de clics sur les liens frauduleux. Pour les particuliers, la règle d'or demeure inchangée : en cas de doute, ne cliquez pas, ne répondez pas, vérifiez par un autre canal.

Conclusion

Le phishing prospère parce qu'il exploite ce qui nous rend humains : la confiance, la curiosité, la peur de manquer quelque chose. Aucune solution technique ne peut à elle seule éliminer cette menace. La protection repose sur un triptyque : des outils de sécurité correctement configurés, des réflexes de vérification systématiques et une mise à jour permanente de vos connaissances face à l'évolution des techniques d'arnaque.

Commencez dès aujourd'hui par trois actions concrètes. Activez l'authentification multifacteur sur vos comptes les plus sensibles. Installez un gestionnaire de mots de passe pour ne plus jamais réutiliser le même mot de passe. Et surtout, prenez l'habitude de vérifier l'adresse de l'expéditeur et l'URL de destination avant toute action. Ces réflexes simples suffisent à déjouer la grande majorité des tentatives de phishing, même les plus élaborées.